Při řešení digitální bezpečnosti je dobré nespoléhat se pouze na ochranu koncových zařízení v podobě oblíbené antivirové platformy.

Zejména v případě serverů a firemních aplikací je nutné pohlížet na jejich zabezpečení z více stran a ve více vrstvách. A právě tady přichází na řadu platforma Wazuh, která pomáhá získat celkový přehled a kontrolu nad stavem zabezpečení IT infrastruktury.

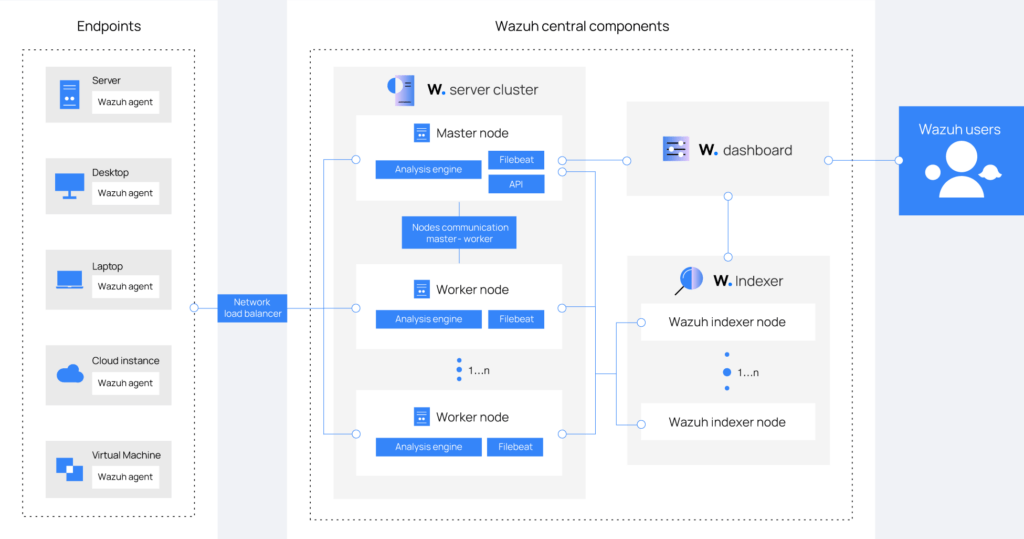

Celé řešení, označované také jako SIEM, se skládá z jediného univerzálního agenta, nainstalovaného na sledovaném zařízení a tří centrálních komponent: serveru Wazuh, indexeru Wazuh a ovládacího panelu Wazuh.

Proč jsme zvolili Wazuh jako SIEM?

Platforem pro bezpečnostní monitoring, především těch komerčních, je mnoho. Wazuh nás zaujal především svými schopnostmi, záběrem a svojí otevřeností.

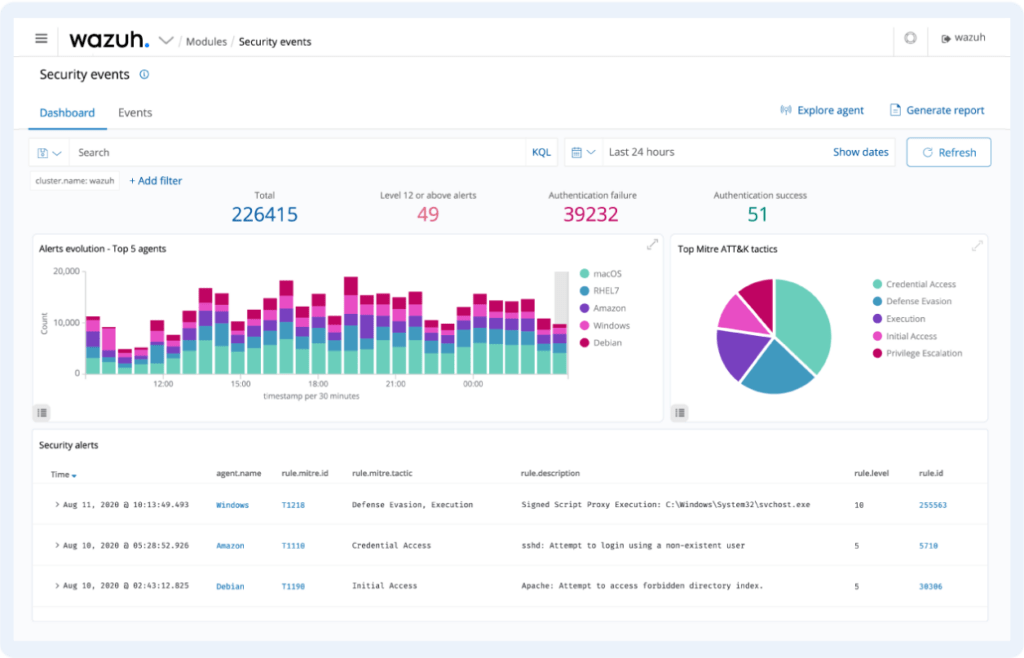

Wazuh využívá ke zlepšení svých detekčních schopností více různých zdrojů informací o hrozbách. Obohacuje získaná data pomocí MITRE ATT&CK frameworku a compliance a regulatorních požadavků jako jsou PCI DSS, GDPR, HIPAA, CIS a NIST 800-53, a poskytuje tak užitečný kontext pro získání celkového přehledu a kontroly nad děním a stavem IT infrastruktury.

Jak vám může Wazuh pomoci se zabezpečením

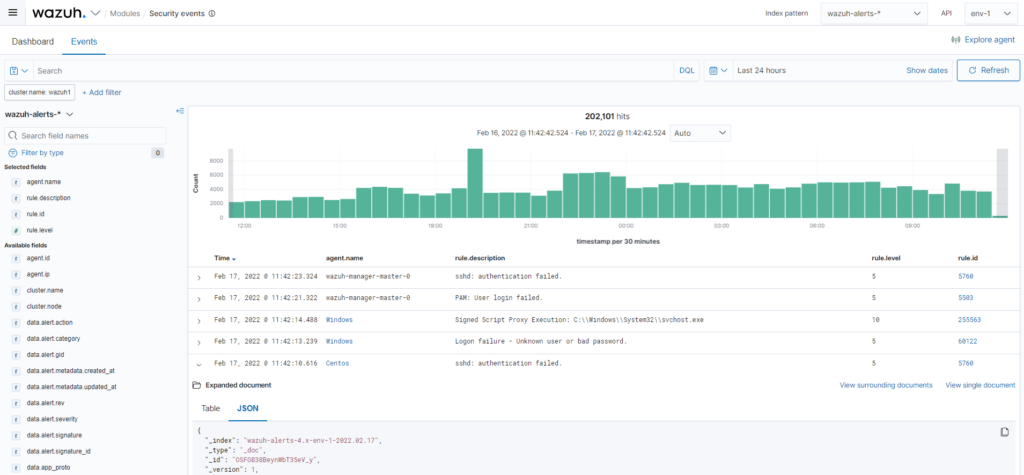

Analýza logů a jejich archivace

V mnoha případech lze důkazy o podezřelých činnostech nalézt v logu sledovaného systému nebo aplikace. Wazuh pomůže s automatizací správy a analýzy logů a tím může urychlit odhalování hrozeb a to jak vnějších, tak vnitřních.

Díky silnému indexeru pomáhá také s uchováním logů pro další forenzní analýzu a také pro naplnění regulatorních a interních retenčních požadavků.

Inventarizace systému

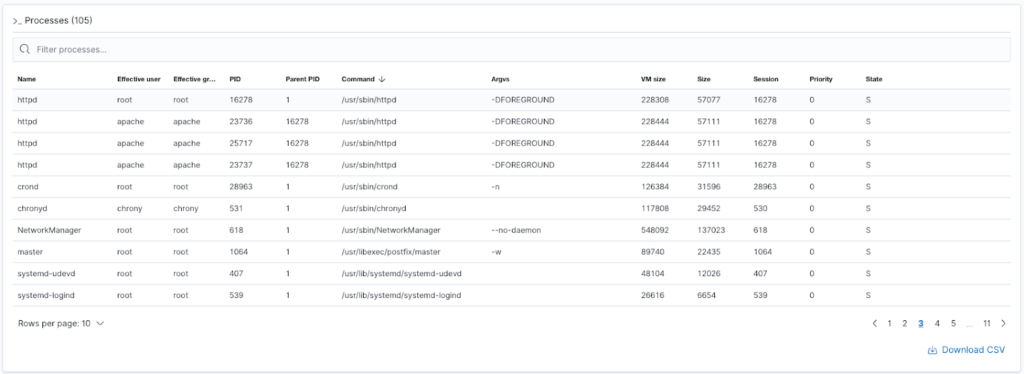

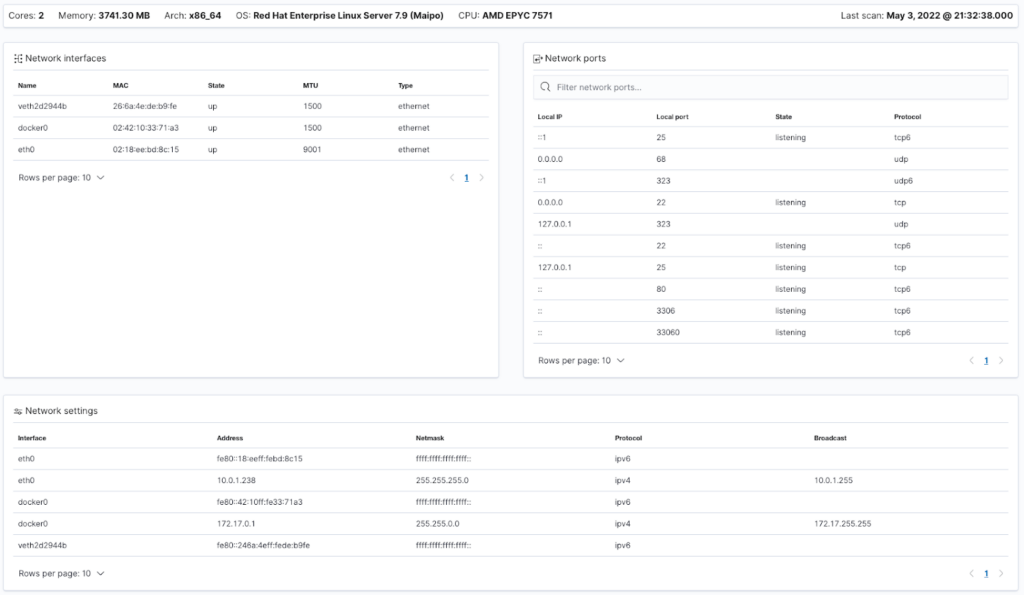

Modul inventarizace shromažďuje informace o hardwaru a softwaru ze sledovaného systému. Tento nástroj pomáhá identifikovat aktiva a vyhodnocovat účinnost správy záplat.

Shromážděná inventární data pro každý ze sledovaných zařízení lze vyhledávat prostřednictvím rozhraní Wazuh RESTful API a z webového uživatelského rozhraní. Jedná se zejména o využití paměti, místa na disku, specifikace procesoru, síťová rozhraní, otevřené porty, spuštěné procesy a seznam nainstalovaných aplikací.

Sběr inventárních dat se provádí automaticky a pravidelně dle nastavení. Po dokončení sběru se porovnají nová inventární data se starými daty z předchozího skenování. Tímto způsobem identifikují například otevření nového portu, změny v procesech nebo instalace nové aplikace.

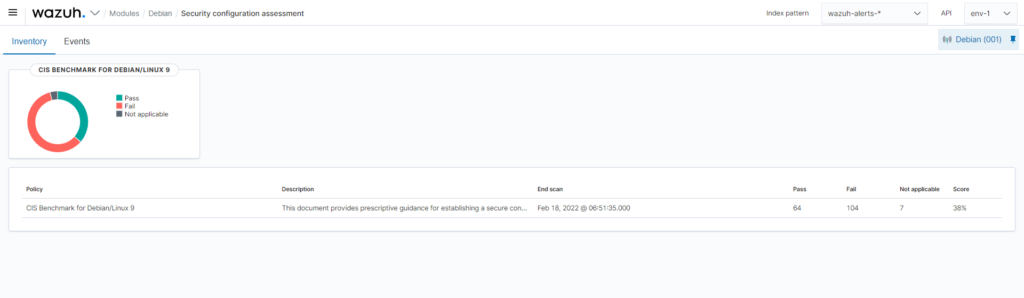

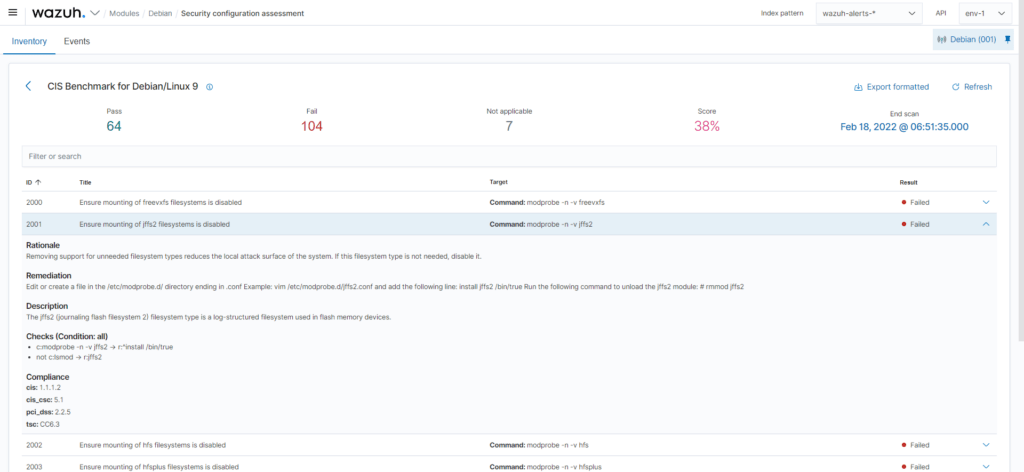

Sledování souladu s regulatorními požadavky – CIS, PCI DSS a podobně

Jsou vaše GPO v souladu s bezpečnostními doporučeními? Je vaše AD zabezpečeno souladu s specifikací CIS? Modul automatizovaného hodnocení konfigurace pomáhá udržovat standardní konfiguraci prostřednictvím sledování konfigurace sledovaných zařízení.

Modul pravidelně provádí skenování a hlásí chybné konfigurace ve sledovaném systému. Tato skenování posuzují konfiguraci systému prostřednictvím souborů zásad obsahujících sadu kontrol. Může například zkontrolovat konfiguraci souborového systému, vyhledat přítomnost aktualizace nebo bezpečnostní záplaty, zjistit, zda je povolen firewall, identifikovat nepotřebné spuštěné služby nebo ověřit zásady hesel uživatelů.

Zásady pro skenování jsou zapsány ve formátu YAML, což uživatelům umožňuje rychle jim porozumět a také rozšířit stávající zásady podle svých potřeb nebo napsat nové.

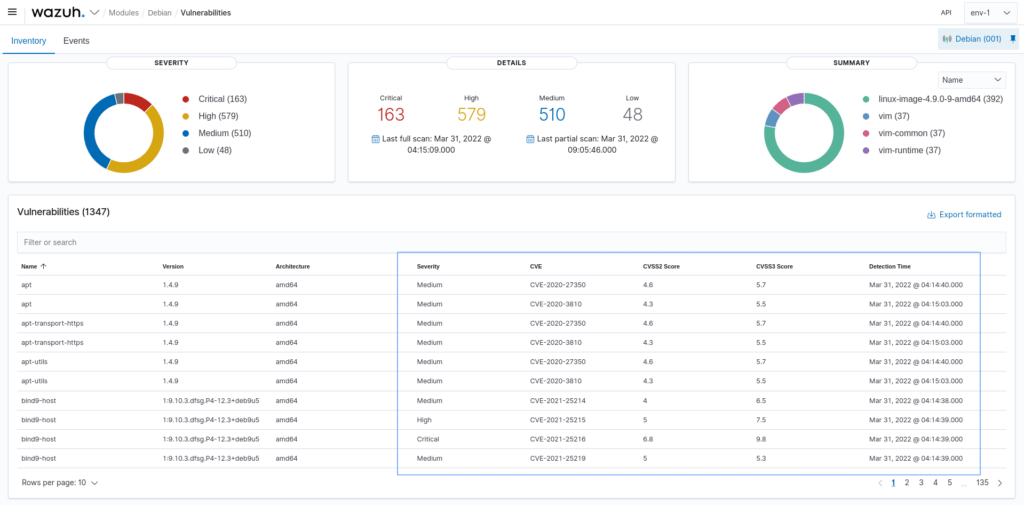

Detekce zranitelností

Wazuh může provádět pravidelnou, automatickou detekci zranitelností a pomáhá tak včas odhalit zranitelnosti v operačních systémech a v aplikacích nainstalovaných na sledovaných zařízeních.

Modul detekce zranitelností je integrovaný s externími zdroji informací o zranitelnostech společností Canonical, Debian, Red Hat, Arch Linux, Amazon Linux Advisories Security (ALAS), Microsoft a National Vulnerability Database (NVD).

Wazuh udržuje seznam aplikací nainstalovaných na sledovaných koncových zařízení a pravidelně jej porovnává s databází zranitelností (CVE). Výstupem je pak přehled zranitelností včetně dalších doplňujících informací a doporučení.

Členové security teamu tak získávají aktuální přehled o stavu zranitelností na sledovaných systémech a mohou efektivně a včas reagovat.

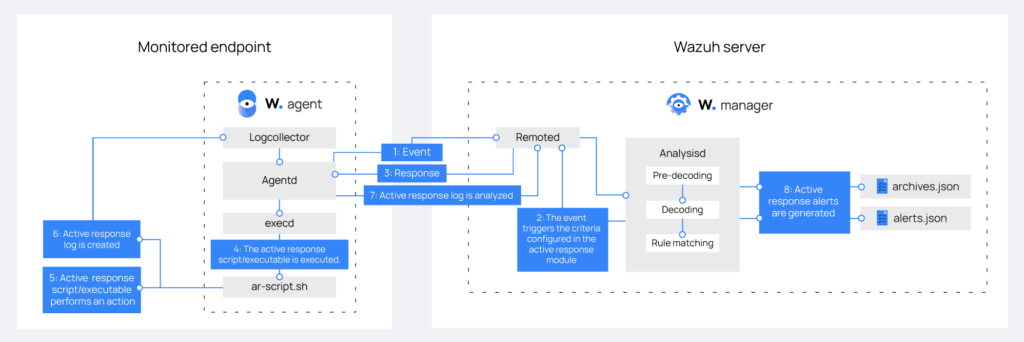

Aktivní ochrana

Velmi užitečnou součástí platformy Wazuh je modul aktivní ochrany. Tento modul umožnuje automatizovat reakce na události ve sledovaných systémech. Automatizace zajištuje včasné a konzistentní řešení vybraných incidentů, což může být obzvláště cenné pro menší týmy s omezenými zdroji.

Modul obsahuje řadu skriptů pro reakce, které pomáhají reagovat na hrozby a zmírňovat je. Skripty například blokují škodlivý přístup k síti nebo odstraňují škodlivé soubory na sledovaných zařízeních. Automatické akce tak snižují pracovní zátěž bezpečnostních týmů a umožňují jim efektivně zvládat incidenty.

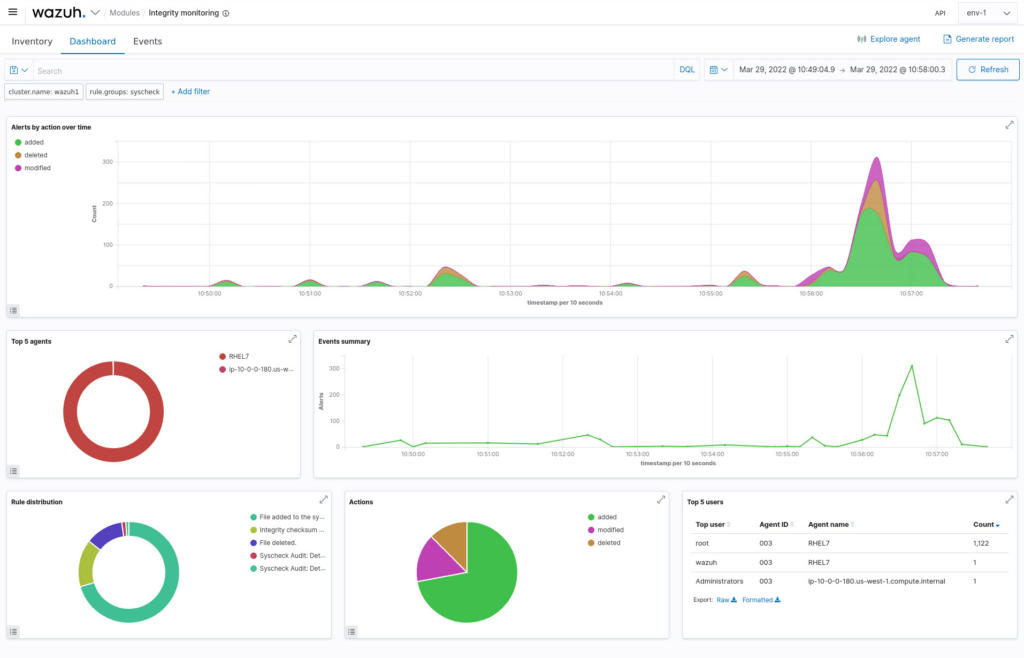

Sledování integrity

Modul sledování integrity pravidelně sleduje systém na kterém je nainstalován a ukládá si kontrolní součty, atributy a další vlastnosti souborů a/nebo klíčů registru. Porovnáním takto získaných informací zjišťuje změny provedené na sledovaném systému a odesílá je Wazuh manageru. Kdykoli jsou ve sledovaných souborech a/nebo klíčích registru zjištěny změny, je vygenerováno upozornění.

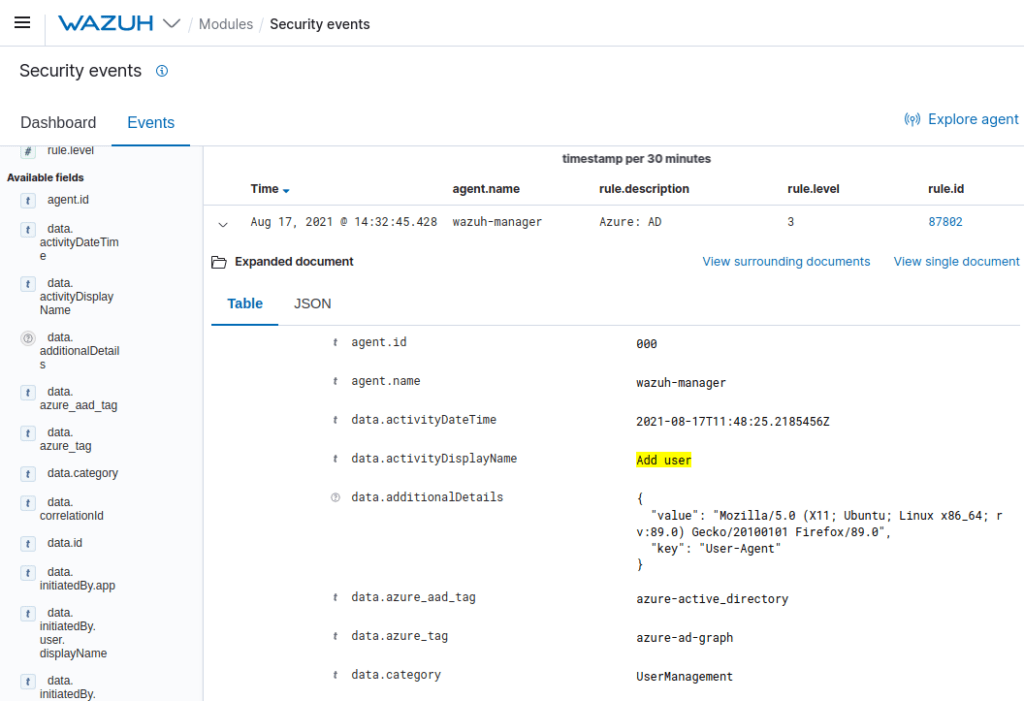

Bezpečnost cloudu

Wazuh umožňuje sledovat také vaši infrastrukturu služby u oblíbených poskytovatelů cloudových služeb jako jsou Microsof Azure, Amazon AWS nebo Google Cloud a také v Office 365.

Prostřednictvím již dříve zmíněných komponent můžete sledovat servery provozované v cloudu a díky integracím s API poskytovatelů cloudových služeb může sledovat také činnosti spojené se správou cloudových prostředí a činnosti prováděné uživateli.

Například komponenta Azure Logs Vám umožní sledovat veškerou činnost a služby vaší infrastruktury v Microsoft Azure jako jsou activity logy, resource logy nebo logy Azure Active Directory.

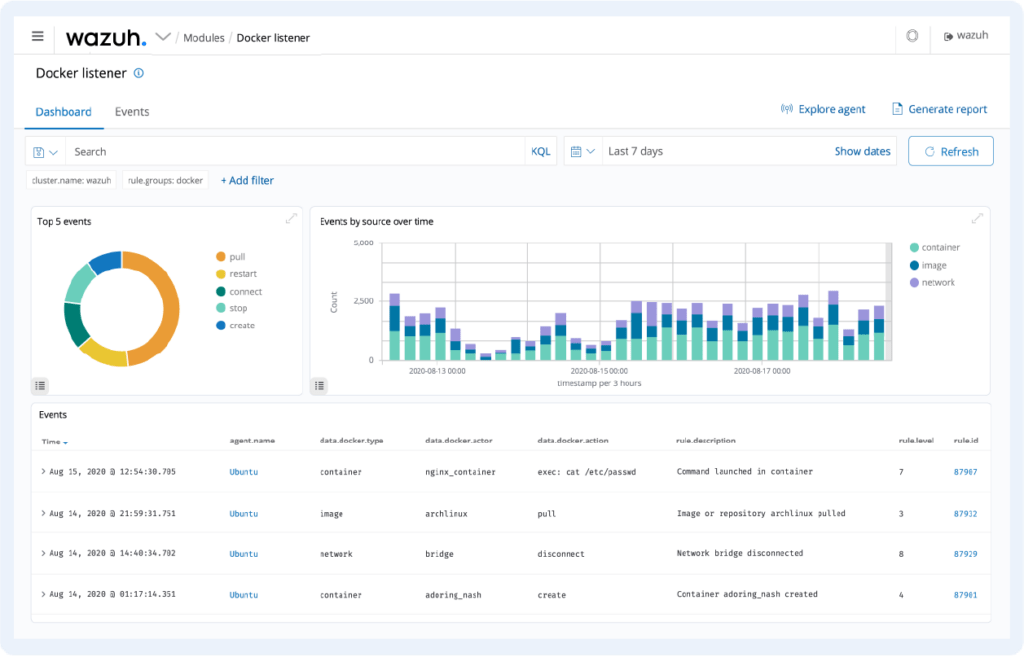

Bezpečnost kontejnerů

Nedílnou součástí mnoha firemních prostředí je také platforma Docker. I tady Vám může Wazuh poskytnout potřebný přehled. Sleduje chování kontejnerů a může tak odhalit možné hrozby, zranitelnosti a anomálie.

Díky nativní integraci s Docker prostředím, umožňuje Wazuh uživatelům sledovat obrazy, svazky, síťová nastavení nebo spuštěné kontejnery.

Wazuh průběžně shromažďuje a analyzuje podrobné informace o běhu konteinerů. Upozorňuje například na kontejnery spuštěné v privilegovaném režimu, zranitelné aplikace, shell spuštěný v kontejneru, změny trvalých svazků nebo obrazů a další možné hrozby.

Vlastní dashboardy, reporting a alerting

Díky širokým možnostem nastavení přehledových panelů, reportingu a alertingu může nejen správa IT, ale i risk management a security team snadno a rychle získat přehled například o podezřelých činnostech, změnách na AD, pravidlech firewallu nebo v nastavení uživatelských práv na sledovaných systémech.

Zaujaly vás možnosti SIEM platformy Wazuh?

Více o schopnostech open-source security platformy Wazuh se dozvíte v našich webinářích:

Objevte potenciál OpenSource security platformy Wazuh

Wazuh: Instalace a konfigurace – 26. 2. 2023 od 10:00

Wazuh: Detekce hrozeb a aktivní ochrana – 24. 5. 2023 10:00